主页 > 苹果手机怎么下载imtoken > SSH 蛮力攻击谁关心你的设备被利用来挖矿

SSH 蛮力攻击谁关心你的设备被利用来挖矿

你能想象有一天,你家的门可以随时轻松打开,然后被偷、被炸、被窃听等等吗?如果你的服务器的SSH服务被破解了,服务器会遇到以上的安全问题,但是从服务器上窃取的东西是比金钱更有价值的东西——数据,炸弹的破坏力是木马病毒,被入侵后,它会像在你的家里安装窃听器和摄像头,监控你的一举一动,甚至操纵它,比如删除你所有的数据。物联网设备也未能幸免。

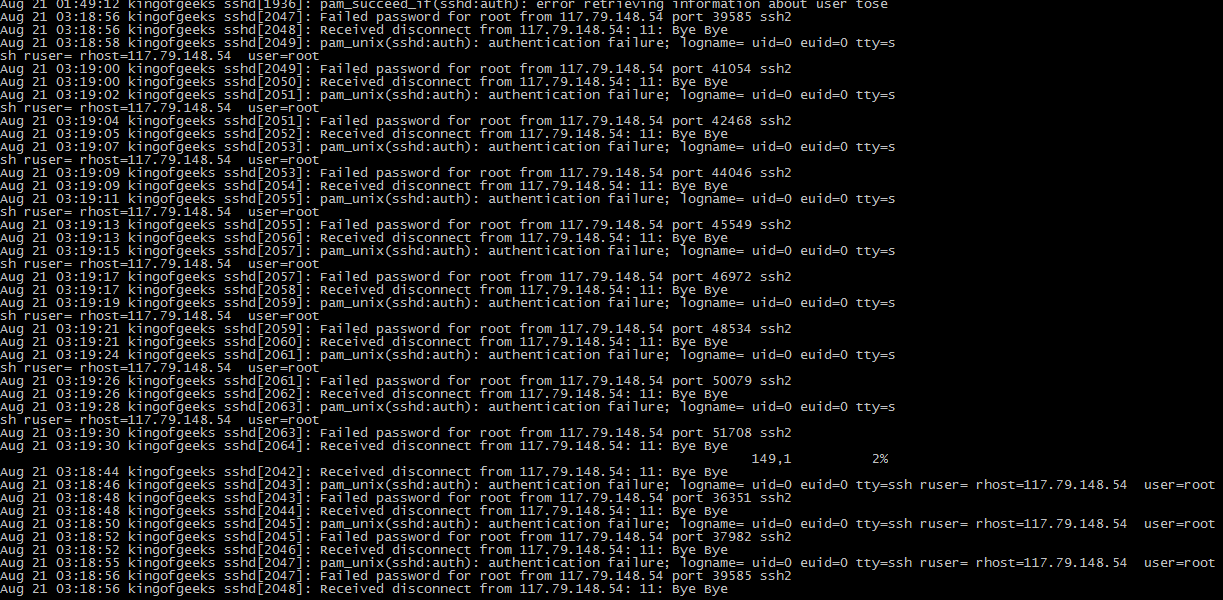

SSH暴力破解是对远程登录设备(如云服务器)的暴力破解。攻击将尝试使用各种用户名和密码登录设备。据云鼎实验室统计:SSH暴力破解攻击已波及全球160多个国家,攻击主要针对使用默认账号密码的用户。由于虚拟货币的兴起,攻击者不再只是利用受SSH暴力控制的设备进行DDoS攻击,还可以进行挖矿牟利。

《SSH暴力破解趋势:从云平台迁移到物联网设备》是腾讯云近日发布的2018年上半年安全问题系列研究报告之一。本系列报告重点关注用户在云上遇到的最常见的安全威胁。它利用数据统计揭示攻击的当前状态,并通过强大的追溯能力还原攻击者的战术,使企业用户和其他用户在响应攻击时可以跟踪攻击。提供可靠的安全指南。因此,我们将重点关注这份报告,并提醒用户如何更有效地防止 SSH 暴力破解:

.你属于容易招人的用户群吗?

.DDoS类型恶意文件占比近70%,攻击者利用恶意样本“赚钱”挖矿

.主要攻击目标是从云平台迁移到物联网设备

.攻击源区域分布

SSH暴力攻击就是针对这样的用户,看看你是不是在撒谎?

《报告》指出,SSH暴力攻击的目标主要分为Linux服务器(包括传统服务器、云服务器等)和物联网设备。最近对SSH暴力登录数据的统计分析发现:

1、近99%的SSH暴力攻击都是针对系统默认用户名,admin、root、test占据榜单前三;

2、攻击中最常用的前三个弱密码是admin、password、root,占攻击次数的98.70%;

3、大约 85% 的 SSH 暴力攻击使用 admin/admin 和 admin/password 的用户名/密码组合。

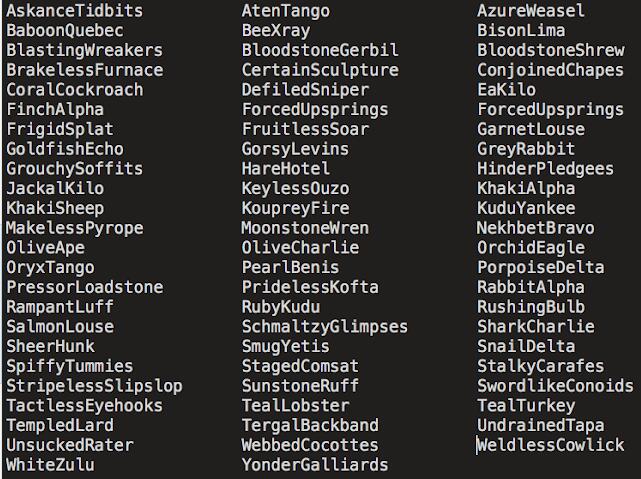

△攻击者使用的前20名SSH暴力攻击字典

如上图所示,大量的SSH暴力攻击使用了两种用户名和密码组合,admin/admin和admin/password,这是路由器最常用的默认用户名和密码组合。可以看出,使用上述默认配置的路由器设备已经成为攻击的主要目标。

DDoS类型恶意文件占比近70%,攻击者利用恶意样本“赚钱”挖矿

SSH暴力攻击后,攻击者将恶意文件植入服务器。分析发现,大部分成功的攻击都植入了ELF可执行文件。在植入的恶意文件中,反病毒引擎检测到的病毒占43.05%。在恶意文件中,最多的恶意文件属于DDoS类型,接近70%,包括Ganiw、Dofloo、Mirai、Xarcen、PNScan、LuaBot、Ddostf等家族。此外,仅从这批恶意文件中发现比特币挖矿破解版,比特币等挖矿程序占了21%。

《报告》还对2018年6月10日7时12分发现的SSH暴力攻击源头进行了追溯。暴力攻击后,攻击者在设备中植入了DDoS家族Ddostf bot和“一路”。赚钱”恶意挖矿程序是两个恶意样本。

植入的“一路赚钱”64位Linux客户端zip包自动运行客户端主程序mservice,解压后注册为Linux系统服务。客户端文件夹下有mservice/xige/xig三个可执行文件,其中mservice负责账户登录/设备注册/上报实时信息,而xige和xig负责挖矿,xige挖ETH,xig挖Monero XMR .

《分析》指出,在这次SSH暴力攻击中,攻击者不仅利用bot发动DDoS牟利,还在设备空闲时进行挖矿,最大限度地利用设备资源。此外,随着“钱一路”挖矿计划的兴起,降低了挖矿的技术难度,未来可能还会有更多类似的事件发生。

主要攻击目标是从云平台迁移到物联网设备,用户需要自检设备清理可疑程序

《报告》在对SSH暴力攻击进行综合分析后指出,物联网的发展导致设备数量呈指数级增长比特币挖矿破解版,物联网设备逐渐成为攻击的主要目标。未来,攻击者将继续租用国外服务器进行大规模攻击。

攻击源区域:全球160多个国家

据《报告》显示,云顶实验室近期对SSH暴力破解攻击的统计来自160多个国家。从攻击源IP来看,中国的攻击源IP最多,占比26.7%,与巴西、越南、美国不相上下。在中国,攻击源IP分布广泛且分布均匀,没有一个省市是攻击源IP特别集中的。这是因为为了隐藏自己的真实位置,避免被跟踪,攻击者使用不同区域的 IP 进行攻击。

针对这种情况,《报告》为技术用户和普通用户提供了几种不同的安全建议:

对于技术用户,

1、用户可以对自己的设备进行定期自检,检查是否有可疑程序在运行并及时清理;

2、设备的SSH服务只开启密钥认证方式,禁止root用户登录,修改默认端口;

3、修改默认密码。新密码的长度必须至少为 8 个字符,并且包含大小写字母、数字和特殊字符。并检查是否使用了文章中提到的弱密码。如果使用弱密码,您还需要更改密码以增强安全性。

普通用户需要选择可靠的安全防护产品来保护数据安全。腾讯云云境专业版提供密码破解拦截、异常登录提醒、木马文件查杀、高危漏洞检测等安全功能,解决当前设备面临的主要安全隐患,帮助企业搭建服务器安全防护体系,防止数据泄露,为企业有效防范安全威胁,减少安全事件造成的损失。

阅读完整版《SSH蛮力趋势:从云平台迁移到物联网设备》:

//news.zol.com.cn/693/6937863.htmlnews.zol.com.cntrue中关村在线//news.zol.com.cn/693/6937863.htmlreport4362你能想象有一天,房子的门随时被轻易打开,然后被偷、被炸、装窃听器等等?如果你的服务器的SSH服务被破解了,服务器会遇到以上的安全问题,但是从服务器上窃取的东西是比金钱更有价值的东西——数据,炸弹的破坏力是木马病毒,被入侵后,这就像在家里安装窃听器和摄像头一样......